openEuler环境下OpenSSH 9.3p2安全升级RPM包实战

FIDO(Fast IDentity Online)基于WebAuthn标准,利用非对称加密实现无密码登录。其核心流程如下:Client->>SSH_Server: SSH连接请求SSH_Server-->>Client: 发送挑战(challenge)Client->>SecurityKey: 转发挑战并请求签名SecurityKey-->>Client: 使用内置私钥签名响应Client->>

简介:OpenSSH是一款广泛使用的开源安全通信工具,支持加密远程登录与网络服务。本文介绍针对openEuler 20.03 LTS-SP2系统构建的“openssh-9.3p2-1.x86_64.rpm”软件包,重点在于修复旧版本中的安全漏洞,提升系统防护能力。该RPM包通过RPM工具便捷安装,涵盖sshd、ssh、sftp等核心组件,并强化了公钥认证、密钥交换和数据加密机制。升级后需重启sshd服务并遵循安全配置最佳实践,如启用公钥认证、轮换密钥对、限制访问权限等。本内容帮助系统管理员完成OpenSSH的安全更新,保障网络通信安全。

1. OpenSSH基本概念与核心组件(sshd、ssh、sftp)

OpenSSH作为现代操作系统中最基础的安全通信工具,是Secure Shell(SSH)协议的开源实现,广泛应用于远程登录、命令执行和文件传输等场景。其核心由三大组件构成: sshd (SSH守护进程)、 ssh (客户端程序)和 sftp (安全文件传输程序)。

- sshd 运行在服务端,监听默认22端口,负责处理客户端连接请求,完成密钥交换、用户认证和会话建立;

- ssh 是用户使用的命令行工具,通过加密通道安全访问远程系统,支持密码和公钥等多种认证方式;

- sftp 基于SSH协议提供加密文件传输能力,替代不安全的FTP/Telnet方案,操作语法类似传统FTP。

# 示例:使用ssh登录远程主机

ssh -i ~/.ssh/id_rsa user@192.168.1.100

这三大组件协同工作,构建了从连接建立、身份验证到数据传输全过程的安全闭环,为后续深入理解SSH协议机制与运维实践奠定基础。

2. SSH协议安全机制:公钥认证、密钥交换与数据加密

在现代网络通信中,远程管理系统的安全性至关重要。SSH(Secure Shell)协议作为实现安全远程访问的核心标准之一,其设计从一开始就以“端到端加密”和“强身份验证”为目标。OpenSSH 是 SSH 协议最广泛使用的开源实现,它通过多层次的安全机制保障了连接的机密性、完整性和身份真实性。本章深入剖析 SSH 的核心安全架构,重点解析其协议分层结构、密钥交换过程、前向安全性保障、对称加密算法选择、消息认证机制以及基于公钥的身份认证体系。

2.1 SSH协议架构与安全通信流程

SSH 协议的设计采用了清晰的分层模型,将复杂的加密通信任务划分为多个逻辑层次,每一层专注于特定的安全功能。这种模块化设计不仅提升了协议的可维护性,也增强了其灵活性与扩展能力。整个通信流程始于客户端与服务端的版本协商,并逐步完成算法协商、密钥交换、用户认证和会话建立等关键步骤。

2.1.1 协议分层结构:传输层、用户认证层、连接层

SSH 协议定义了三个主要的功能层,分别是:

- 传输层(Transport Layer)

- 用户认证层(User Authentication Layer)

- 连接层(Connection Layer)

这三层按顺序依次建立,形成一个自底向上逐步构建的安全通道。

分层结构详解

| 层级 | 职责 | 安全目标 |

|---|---|---|

| 传输层 | 建立加密通道,负责密钥交换、服务器认证、数据加密与完整性保护 | 保证通信机密性与防篡改 |

| 用户认证层 | 验证客户端用户身份,支持密码、公钥、键盘交互等多种方式 | 确保只有授权用户可登录 |

| 连接层 | 多路复用单一加密通道,支持多个会话(shell、sftp、端口转发等) | 提供灵活的应用层服务 |

该分层结构可以通过以下 Mermaid 流程图直观展示:

graph TD

A[客户端发起TCP连接] --> B{传输层}

B --> C[版本协商]

C --> D[算法协商]

D --> E[密钥交换 & 服务器认证]

E --> F[建立加密隧道]

F --> G{用户认证层}

G --> H[尝试公钥/密码等方式认证]

H --> I{认证成功?}

I -- 是 --> J{连接层}

I -- 否 --> K[拒绝连接]

J --> L[打开Shell会话]

J --> M[启动SFTP子系统]

J --> N[配置端口转发]

如图所示,整个流程是一个逐层递进的过程: 传输层首先确保底层通信是安全可信的;随后用户认证层确认操作者的合法性;最终连接层利用已建立的安全信道提供多种远程服务 。

传输层:安全通信的基础

传输层是整个 SSH 会话的起点。当客户端通过 TCP 连接到服务端的 22 端口后,双方首先交换协议版本字符串(如 SSH-2.0-OpenSSH_9.3 ),并从中确定使用 SSH-2 协议(目前唯一推荐版本)。接着进入算法协商阶段,双方列出各自支持的加密套件(cipher)、MAC 算法、密钥交换方法和压缩方式,并选择一组共同支持的最佳组合。

这一过程的关键在于避免中间人攻击(MITM),因此服务端必须使用主机密钥(host key)对其身份进行签名。客户端通常会在首次连接时缓存该公钥指纹(存储于 ~/.ssh/known_hosts 文件),后续连接时比对指纹以检测异常。

用户认证层:谁可以登录?

一旦加密通道建立完成,客户端便进入用户认证阶段。此阶段由客户端主动发起认证请求,服务端根据配置决定接受哪种认证方式。常见的包括:

publickey:基于非对称密钥的身份验证password:明文密码输入(不推荐)keyboard-interactive:挑战式交互认证(可用于双因素)

认证方式可通过 /etc/ssh/sshd_config 中的 AuthenticationMethods 指令进行细粒度控制,例如要求同时使用公钥 + OTP 才能登录。

连接层:多路复用与资源隔离

连接层运行在已认证的加密通道之上,允许在一个 SSH 会话中并发开启多个逻辑通道(channels)。每个 channel 可独立承载不同的应用流,比如:

- Channel 1: Bash shell

- Channel 2: SFTP 文件传输

- Channel 3: 动态端口转发(SOCKS proxy)

这些 channel 共享同一个加密隧道,但彼此之间相互隔离,避免数据混淆。这种设计极大提高了带宽利用率,同时也简化了防火墙策略管理。

2.1.2 安全会话建立过程:版本协商、算法协商、密钥交换

完整的 SSH 安全会话建立包含以下几个关键阶段:

- 版本协商

- 算法协商

- 密钥交换与主机认证

- 用户认证

- 会话建立

下面我们聚焦前三步——即建立加密隧道的核心流程。

第一步:版本协商

客户端和服务端通过明文发送各自的协议版本标识符:

Client: SSH-2.0-OpenSSH_9.3\r\n

Server: SSH-2.0-OpenSSH_9.3\r\n

注意:虽然这部分内容未加密,但由于不涉及敏感信息,且后续所有通信都将加密,因此风险可控。若版本不兼容(如一方仅支持 SSH-1),连接将终止。

第二步:算法协商

双方交换一个名为“算法提议包”(Key Exchange Init, SSH_MSG_KEXINIT )的消息,其中包含如下字段的优先级列表:

- Key Exchange Algorithms(密钥交换算法)

- Host Key Algorithms(主机密钥类型)

- Encryption Algorithms (Client to Server / Server to Client)

- MAC Algorithms

- Compression Algorithms

- Languages

例如,OpenSSH 默认可能发送如下算法偏好顺序(截取部分):

kex_algorithms = curve25519-sha256,ecdh-sha2-nistp256,diffie-hellman-group-exchange-sha256

host_key_algorithms = rsa-sha2-256,rsa-sha2-512,ecdsa-sha2-nistp256,ssh-ed25519

encryption_algorithms = chacha20-poly1305@openssh.com,aes256-gcm@openssh.com,...

服务端从中选择双方都支持且优先级最高的算法组合,并返回确认消息。

⚠️ 注意:自 OpenSSH 8.8 起,默认禁用

rsa-sha1签名算法,强制使用更安全的 SHA-2 变种,防止哈希碰撞攻击。

第三步:密钥交换与共享密钥生成

以主流的 curve25519-sha256 密钥交换为例,其实现基于椭圆曲线 Diffie-Hellman(ECDH)原理,具体流程如下:

# Python-like 伪代码演示 ECDH 密钥交换过程

import hashlib

from cryptography.hazmat.primitives.asymmetric import x25519

from cryptography.hazmat.primitives import serialization

# 客户端生成临时密钥对

client_private = x25519.X25519PrivateKey.generate()

client_public = client_private.public_key()

# 服务端生成临时密钥对

server_private = x25519.X25519PrivateKey.generate()

server_public = server_private.public_key()

# 双方交换公钥后计算共享密钥

shared_secret_client = client_private.exchange(server_public)

shared_secret_server = server_private.exchange(client_public)

assert shared_secret_client == shared_secret_server # 成功达成一致

# 使用 HKDF 提取会话密钥材料

K = shared_secret_client

H = hashlib.sha256(b"SSH-2.0-OpenSSH").digest()

session_id = hashlib.sha256(K + H).digest() # 初始会话 ID

逻辑分析:

X25519是一种高性能的椭圆曲线算法,专为密钥交换优化。exchange()方法执行 ECDH 核心运算:private * other_public → shared_secret- 共享密钥

K并不能直接用于加密,需结合握手过程中所有交换的数据(包括双方公钥、随机数等)进行哈希处理,生成最终的会话密钥块(Encryption Key, IV, Integrity Key 等)。 session_id在首次密钥交换时生成,之后的所有重新密钥交换(rekeying)均沿用该值,确保会话连续性。

参数说明:

| 参数 | 类型 | 作用 |

|---|---|---|

kex_algorithm |

字符串 | 指定密钥交换算法,影响性能与安全性 |

hostkey_algorithm |

字符串 | 决定服务端主机密钥类型(RSA/ECDSA/Ed25519) |

shared_secret |

bytes | ECDH 计算出的原始共享密钥,长度 32 字节 |

session_id |

bytes | 唯一标识本次 SSH 会话,用于密钥派生 |

经过上述三步,客户端与服务端已建立起双向加密通道,并完成了服务端身份认证。接下来即可进入用户认证阶段,进一步验证操作者权限。

2.2 密钥交换机制与前向安全性保障

SSH 的长期安全性不仅依赖于高强度加密算法,更取决于是否具备“前向安全性”(Forward Secrecy, PFS)。这意味着即使攻击者未来获取了服务器的长期私钥,也无法解密过去捕获的历史通信数据。这一特性正是通过临时密钥交换机制实现的。

2.2.1 Diffie-Hellman密钥交换原理与ECDH变种应用

传统的静态密钥体制存在严重缺陷:一旦长期密钥泄露,所有历史通信均可被回溯破解。而 DH 和 ECDH 等临时密钥交换方案则从根本上解决了这个问题。

经典 Diffie-Hellman(DH)数学原理

设大素数 $ p $ 和生成元 $ g $ 为公共参数:

- 客户端选择私钥 $ a $,计算公钥 $ A = g^a \mod p $

- 服务端选择私钥 $ b $,计算公钥 $ B = g^b \mod p $

- 双方交换 $ A $ 和 $ B $

- 客户端计算共享密钥:$ s = B^a \mod p $

- 服务端计算共享密钥:$ s = A^b \mod p $

由于离散对数难题,第三方无法从 $ A,B,g,p $ 推导出 $ a $ 或 $ b $,从而无法获得 $ s $。

实际部署中的问题

传统 DH 存在两个弊端:

- 需要预先约定 $ p $ 和 $ g $,易受弱参数攻击

- 性能较差,尤其在高并发场景下耗时显著

为此,OpenSSH 引入了 ECDH(Elliptic Curve Diffie-Hellman) ,特别是基于 Curve25519 的实现:

# 查看当前 SSH 支持的密钥交换算法

ssh -Q kex

输出示例:

curve25519-sha256

curve25519-sha256@libssh.org

ecdh-sha2-nistp256

ecdh-sha2-nistp384

ecdh-sha2-nistp521

diffie-hellman-group14-sha256

其中 curve25519-sha256 是目前最优选择,原因如下:

| 特性 | 说明 |

|---|---|

| 密钥长度 | 仅需 256 位即可提供 128 位安全强度 |

| 运算速度 | 比 RSA 快数十倍,适合频繁重协商 |

| 抗侧信道攻击 | 设计上防止计时攻击 |

| 开源透明 | Daniel J. Bernstein 设计,无后门嫌疑 |

配置建议:优先启用现代 ECDH 算法

编辑 /etc/ssh/sshd_config :

KexAlgorithms curve25519-sha256,ecdh-sha2-nistp256

重启服务生效:

sudo systemctl restart sshd

2.2.2 前向安全性(PFS)在OpenSSH中的实现方式

前向安全性(Perfect Forward Secrecy, PFS)是指: 每一次会话使用的密钥都是独立生成的,且不会持久化保存 。即使长期密钥(如主机私钥)被泄露,也无法推导出过去的会话密钥。

OpenSSH 如何实现 PFS?

-

每次连接使用新的临时密钥对

在密钥交换阶段,客户端和服务端均生成一次性的 ECDH 密钥对,会话结束后立即销毁。 -

定期重协商(Rekeying)

即使单个连接长时间保持,OpenSSH 也会周期性触发密钥重协商:

conf # /etc/ssh/sshd_config RekeyLimit 1G 1h

表示每传输 1GB 数据或持续 1 小时后自动更换会话密钥。

- 密钥材料分离

派生出的加密密钥、MAC 密钥、IV 等均来自不同哈希路径,互不影响。

安全优势对比表

| 场景 | 无 PFS(静态密钥) | 有 PFS(ECDH) |

|---|---|---|

| 主机私钥泄露 | 所有历史流量可解密 | 仅影响当前会话(若未重协商) |

| 中间人记录流量 | 可事后批量解密 | 无法解密任何历史会话 |

| 重放攻击防护 | 较弱 | 强(每次密钥不同) |

由此可见,启用 ECDH 密钥交换不仅是性能优化,更是现代安全合规的基本要求。

2.3 数据加密与完整性保护机制

建立了共享密钥之后,SSH 需要进一步解决两个问题: 如何加密数据?如何防止数据被篡改?

2.3.1 对称加密算法选型:AES、ChaCha20的应用场景

由于非对称加密性能低下,SSH 在会话阶段全部采用对称加密。常用的算法包括:

aes256-ctr:AES 加密,CTR 模式aes256-gcm@openssh.com:AES-GCM,带认证加密(AEAD)chacha20-poly1305@openssh.com:Google 设计的流密码 + 认证组合

ChaCha20-Poly1305:现代首选加密套件

该算法组合由 Google 提出,特别适用于缺乏 AES 硬件加速的设备(如 ARM 架构服务器、嵌入式系统)。

# 推荐配置:优先使用 AEAD 模式

Ciphers chacha20-poly1305@openssh.com,aes256-gcm@openssh.com,aes256-ctr

为什么 ChaCha20 更快?

- 不依赖 CPU 的 AES-NI 指令集

- 纯软件实现仍具高性能

- 抗缓存计时攻击能力强

示例:查看当前连接使用的加密算法

ssh -vv user@host 2>&1 | grep "cipher"

输出:

debug1: kex: cipher: chacha20-poly1305@openssh.com

性能对比测试(参考值)

| 算法 | 吞吐量(MB/s) | 是否需要硬件加速 | 安全等级 |

|---|---|---|---|

| AES-256-CTR | ~800(含 AES-NI) | 是 | 高 |

| AES-256-GCM | ~700 | 是 | 高(AEAD) |

| ChaCha20-Poly1305 | ~900 | 否 | 高(AEAD) |

✅ 推荐:在混合环境中统一使用

chacha20-poly1305@openssh.com作为默认加密算法。

2.3.2 消息认证码(MAC)与HMAC机制的作用分析

尽管加密可防止窃听,但仍需防止数据被篡改。为此,SSH 使用 HMAC(Hash-based Message Authentication Code) 或 AEAD 内建完整性校验 来确保数据完整性。

HMAC 工作原理(以 HMAC-SHA256 为例)

import hmac

import hashlib

def compute_hmac(key: bytes, message: bytes) -> bytes:

return hmac.new(key, message, hashlib.sha256).digest()

# 示例

mac_key = b"..." # 从密钥派生而来

packet = b"\x00\x00\x00\x05hello"

tag = compute_hmac(mac_key, packet)

发送方附加 tag 到数据包末尾,接收方重新计算并比对。若不一致,则丢弃数据包。

AEAD 模式的整合优势

在 aes256-gcm 或 chacha20-poly1305 中,加密与认证一体化完成,无需额外 MAC 步骤,效率更高。

完整性保护配置示例

# /etc/ssh/sshd_config

MACs hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com

🔐 注:

-etm表示 “Encrypt-then-MAC”,优于旧式的 “MAC-then-Encrypt”,可防御 padding oracle 攻击。

2.4 公钥认证体系与身份验证实践

相比密码认证,基于公钥的身份验证更加安全、自动化程度更高,已成为生产环境的标准做法。

2.4.1 RSA/ECDSA/Ed25519密钥生成与部署流程

密钥类型对比

| 类型 | 长度 | 安全性 | 性能 | 推荐用途 |

|---|---|---|---|---|

| RSA | 2048+ | 高 | 一般 | 兼容老旧系统 |

| ECDSA | 256 | 高 | 好 | NIST 标准环境 |

| Ed25519 | 256 | 极高 | 最佳 | 新系统首选 |

生成 Ed25519 密钥对

ssh-keygen -t ed25519 -C "admin@company.com" -f ~/.ssh/id_ed25519

-t ed25519:指定密钥类型-C:添加注释(邮箱或描述)-f:指定私钥文件路径

部署公钥到远程主机

ssh-copy-id -i ~/.ssh/id_ed25519.pub user@remote-host

该命令自动创建 ~/.ssh/authorized_keys 并设置正确权限。

2.4.2 authorized_keys文件格式解析与权限控制要求

authorized_keys 文件每行代表一个允许登录的公钥,格式如下:

options key-type base64-encoded-key comment

示例:

command="uptime",no-port-forwarding,no-X11-forwarding ssh-ed25519 AAAAC3Nza... admin@host

支持的选项(Options):

| 选项 | 作用 |

|---|---|

command= |

强制执行指定命令,忽略客户端请求 |

from= |

限制来源 IP |

no-agent-forwarding |

禁止 SSH agent 转发 |

principals= |

用于证书登录时的角色限定 |

权限要求(严格!)

chmod 700 ~/.ssh

chmod 600 ~/.ssh/authorized_keys

chown $USER:$USER ~/.ssh -R

否则 SSH 会拒绝加载公钥,日志显示:

Authentication refused: bad ownership or modes for file /home/user/.ssh/authorized_keys

综上所述,SSH 协议通过精密的分层架构、先进的密钥交换机制、强壮的加密算法和严谨的公钥管理体系,构建了一个高度安全的远程通信框架。理解这些底层机制,是实施有效安全加固和故障排查的前提。

3. OpenSSH 9.3p2版本安全修复与性能优化

OpenSSH作为全球最广泛使用的安全远程访问工具之一,其每个版本的发布都牵动着系统管理员和安全工程师的高度关注。特别是自2023年以来,随着多个高危漏洞被披露,OpenSSH团队加快了版本迭代节奏。OpenSSH 9.3p2作为一次重要的补丁更新版本,在安全性、兼容性以及运行效率方面均做出了显著改进。该版本不仅修复了影响广泛的远程代码执行类漏洞,还对默认加密策略进行了重构,并引入了现代化的身份认证机制支持。深入理解OpenSSH 9.3p2在功能演进、安全加固与性能调优方面的具体实现,对于企业级系统的持续稳定运行至关重要。

本章将从版本变更背景出发,解析关键漏洞修补细节,探讨新增安全特性的技术原理,分析连接复用等性能优化手段的实际应用方式,并介绍编译期强化选项与日志控制机制如何提升整体服务韧性。通过理论结合实践的方式,帮助运维人员全面掌握从旧版本平稳过渡到OpenSSH 9.3p2的技术路径,同时为后续在特定操作系统(如openEuler)上的部署打下坚实基础。

3.1 版本演进背景与关键变更日志分析

OpenSSH遵循每年两次左右的主要版本更新周期,通常以安全性为核心驱动因素进行迭代。从9.2版本升级至9.3p2的过程中,开发团队重点应对了一系列已被公开利用的安全威胁,同时也响应社区对现代密码学标准的支持呼声。此次更新并非简单的补丁堆叠,而是包含了协议层调整、算法淘汰、外部认证集成等多个维度的重大变更。

3.1.1 从9.2到9.3p2的主要功能更新与漏洞修补

OpenSSH 9.3于2023年中期发布,紧随其后的9.3p1和9.3p2则聚焦于紧急漏洞修复。相比9.2版本,9.3系列带来了以下几项核心更新:

| 更新类型 | 具体内容 |

|---|---|

| 安全修复 | 修复CVE-2023-38408(Agent Forwarding远程命令执行) |

| 算法调整 | 默认禁用RSA-SHA1签名算法 |

| 认证增强 | 初步支持FIDO/U2F硬件密钥用于用户身份验证 |

| 性能改进 | 改进ControlPersist连接保持机制的稳定性 |

| 日志细化 | 增加更详细的调试信息输出级别 |

其中, CVE-2023-38408 是推动此次快速更新的关键动因。该漏洞存在于SSH Agent Forwarding机制中,攻击者可通过构造恶意环境,在满足特定条件的情况下实现远程命令执行。此问题尤其影响那些长期开启代理转发功能的跳板机或堡垒主机架构。

此外,OpenSSH 9.3开始逐步淘汰弱哈希算法,尤其是 ssh-rsa (即RSA-SHA1)公钥类型。尽管该算法在过去多年中被广泛使用,但由于SHA-1已被证实存在碰撞风险,继续依赖它将削弱端到端信任链的安全性。因此,新版本默认不再接受此类密钥作为有效认证方式,除非显式配置允许。

graph TD

A[OpenSSH 9.2] --> B{发现高危漏洞}

B --> C[CVE-2023-38408]

B --> D[其他中低危问题]

C --> E[发布OpenSSH 9.3]

E --> F[默认禁用RSA-SHA1]

E --> G[初步支持FIDO/U2F]

F --> H[OpenSSH 9.3p1]

G --> H

H --> I[CVE修补完善]

I --> J[OpenSSH 9.3p2正式上线]

上述流程图展示了从9.2到9.3p2的版本演进逻辑路径:基于安全事件触发主版本升级,再通过补丁版本持续收敛风险面。

值得注意的是,9.3p2并非一个独立开发分支,而是OpenSSH官方维护的“portable”版本(适用于Linux发行版)中的修订版。这意味着它在保留跨平台兼容性的同时,集成了所有上游安全补丁,适合企业环境中直接打包部署。

3.1.2 CVE-2023-38408等高危漏洞的影响范围与缓解措施

CVE-2023-38408 是近年来影响最广的OpenSSH相关漏洞之一,CVSS评分为 8.1(高危) ,涉及组件为SSH Agent Forwarding机制中的反向隧道处理模块。

漏洞成因分析

当用户通过 ForwardAgent yes 选项启用SSH代理转发时,客户端会将本地的 ssh-agent 服务暴露给远程服务器。远程进程可通过 SSH_AUTH_SOCK 环境变量连接该套接字,进而请求签名操作。然而,在OpenSSH 9.3之前,该机制未充分验证传入的消息来源,导致攻击者可在某些场景下注入恶意消息并触发任意库加载(特别是在使用glibc动态链接器时),最终达成远程命令执行。

漏洞触发需满足三个前提:

1. 用户连接目标主机时启用了Agent Forwarding;

2. 目标主机上存在可被利用的服务(如SUID程序调用dlopen);

3. 攻击者能在远程获取部分执行权限(例如通过Web Shell)。

受影响版本列表

| OpenSSH版本 | 是否受影响 | 建议操作 |

|---|---|---|

| < 8.9 | 是 | 立即升级 |

| 8.9 ~ 9.2 | 是 | 升级至9.3p2 |

| ≥ 9.3p2 | 否 | 正常使用 |

缓解措施与临时对策

若暂时无法升级,可通过以下方式降低风险:

-

禁用Agent Forwarding

在客户端配置文件~/.ssh/config中移除或注释掉:ssh-config ForwardAgent yes

或在命令行中避免使用-A参数。 -

限制Agent暴露范围

使用基于规则的转发控制,仅对可信主机启用:ssh-config Host trusted-server.example.com ForwardAgent yes Host * ForwardAgent no -

强化远程主机安全策略

禁用不必要的SUID程序,启用SELinux/AppArmor强制访问控制,防止库劫持行为。 -

监控异常行为

启用详细日志记录(LogLevel VERBOSE或DEBUG2),检测是否有非预期的PKCS#11或智能卡模块加载事件。

验证修复状态的方法

升级至9.3p2后,可通过如下命令验证是否已包含补丁:

ssh -V

# 输出应类似:

# OpenSSH_9.3p2, OpenSSL 1.1.1k FIPS 25 Mar 2021

同时检查源码中是否存在相关补丁标识(适用于自编译环境):

// patch contributed by Damien Miller

if (agent_decode_message(...)) {

if (!allowed_by_policy(msg_type)) {

debug("Refusing unsafe agent message type %d", msg_type);

return -1;

}

}

代码逻辑解读 :

上述伪代码模拟了补丁后的消息过滤机制。agent_decode_message()解析来自远程的消息;allowed_by_policy()是新增的安全策略函数,根据消息类型判断是否允许执行;若不符合策略,则返回错误并记录日志。这一改动实现了“默认拒绝”的安全设计原则,从根本上阻断了非法消息注入路径。

参数说明:

- msg_type :表示SSH代理通信中的操作类型(如签名请求、密钥枚举等);

- debug() :用于输出调试信息,便于审计追踪;

- 返回值 -1 表示处理失败,中断当前会话。

综上所述,CVE-2023-38408的修复体现了OpenSSH项目组对纵深防御理念的坚持——即使某个环节被突破,也应通过多层校验机制阻止攻击链扩展。这也提醒我们,在生产环境中应定期审查SSH配置,关闭不必要的高级功能,最大限度减少攻击面。

3.2 新增安全特性与默认配置调整

随着网络安全形势日益严峻,OpenSSH不断推进密码学现代化进程。OpenSSH 9.3p2在此方向上迈出关键一步,不仅淘汰了过时的签名算法,还积极拥抱新兴的硬件级身份认证技术。这些变化虽提升了整体安全性,但也对现有部署环境提出了新的适配要求。

3.2.1 默认禁用RSA-SHA1签名算法的原因与影响

长期以来, ssh-rsa 公钥标识符代表使用SHA-1哈希算法对RSA签名进行摘要计算。虽然RSA本身仍被视为安全,但SHA-1的抗碰撞性已被多次攻破(如SHAttered攻击),使其不再适合作为数字签名的基础哈希函数。

从OpenSSH 8.5版本起,已发出警告提示用户迁移至更安全的替代方案;而到了 9.0版本,默认情况下已拒绝接收新的 ssh-rsa 密钥 ;在9.3p2中,这一策略进一步固化,彻底切断对该算法的支持,除非手动启用兼容模式。

如何识别受影响的密钥?

可通过以下命令查看本地已生成的公钥类型:

ssh-keygen -l -f ~/.ssh/id_rsa.pub

# 若输出包含 "RSA SHA1" 或 "ssh-rsa",则属于旧算法

典型输出示例:

2048 SHA256:abcdef... user@example.com (RSA)

vs

2048 MD5:12:34:56... user@example.com (RSA)

后者为传统格式,不推荐使用。

迁移至现代算法的操作步骤

推荐使用Ed25519或RSA-SHA2作为替代:

# 推荐:生成Ed25519密钥(更快更安全)

ssh-keygen -t ed25519 -C "admin@company.com"

# 或使用RSA-SHA2(兼容老系统)

ssh-keygen -t rsa -b 4096 -o -a 100 -C "admin@company.com"

参数说明:

- -t ed25519 :指定椭圆曲线算法,提供128位安全强度;

- -b 4096 :设置RSA密钥长度为4096位;

- -o :强制使用新式OpenSSH密钥格式(私钥加密更强);

- -a 100 :增加密钥派生函数迭代次数,提升口令保护能力。

更新完成后,需将新公钥部署至目标服务器的 ~/.ssh/authorized_keys 文件中,并确保权限正确:

chmod 700 ~/.ssh

chmod 600 ~/.ssh/authorized_keys

兼容性考量

某些老旧设备(如网络交换机、嵌入式系统)可能尚未支持Ed25519或SHA-2签名。此时可临时恢复RSA-SHA1支持,但须谨慎评估风险:

# 在客户端配置中显式启用

Host legacy-device

PubkeyAcceptedAlgorithms +ssh-rsa

HostkeyAlgorithms +ssh-rsa

注意:Red Hat、Debian等主流发行版已在系统级默认禁用

ssh-rsa,因此该配置需全局调整/etc/ssh/ssh_config。

3.2.2 支持FIDO/U2F硬件密钥认证的集成路径

OpenSSH 8.2首次引入对FIDO/U2F安全密钥的支持,而在9.3p2中,该功能趋于成熟,成为零信任架构下的重要组成部分。通过YubiKey、SoloKeys等USB/NFC设备,用户可实现物理级别的双因素认证,极大增强了账户防钓鱼与密钥泄露防护能力。

工作机制概述

FIDO(Fast IDentity Online)基于WebAuthn标准,利用非对称加密实现无密码登录。其核心流程如下:

sequenceDiagram

participant Client

participant SSH_Server

participant SecurityKey

Client->>SSH_Server: SSH连接请求

SSH_Server-->>Client: 发送挑战(challenge)

Client->>SecurityKey: 转发挑战并请求签名

SecurityKey-->>Client: 使用内置私钥签名响应

Client->>SSH_Server: 提交签名结果

SSH_Server->>SSH_Server: 验证签名有效性

SSH_Server-->>Client: 认证成功,建立会话

整个过程无需传输私钥,且每次签名均绑定特定主机名,防止重放攻击。

实施步骤

- 生成FIDO密钥对

ssh-keygen -t ecdsa-sk -O resident

# 或指定PIN保护

ssh-keygen -t ecdsa-sk -O verify-required -O application=ssh:host.example.com

参数说明:

- -t ecdsa-sk :表示使用ECDSA-SK算法,底层基于P-256曲线;

- -O resident :将密钥存储在设备内部(免去携带私钥文件);

- -O verify-required :要求输入PIN或生物特征才能使用;

- -O application :限定应用场景,增强绑定性。

- 部署公钥至服务器

将生成的 .pub 文件内容添加至目标用户的 authorized_keys ,格式如下:

ecdsa-sha2-nistp256-sk AAAAE2VjZHNhLXNoYTIt... user@host

- 测试连接

ssh -i ~/.ssh/id_ecdsa_sk user@server

# 插入U2F设备并轻触激活

若一切正常,终端将提示“Authentication succeeded via security key”。

安全优势对比表

| 认证方式 | 抵抗钓鱼 | 防密钥导出 | 多设备同步 | 用户体验 |

|---|---|---|---|---|

| 密码 | ❌ | ❌ | ✅ | ⭐⭐⭐⭐ |

| SSH密钥文件 | ✅ | ❌(若被盗) | ✅ | ⭐⭐⭐ |

| FIDO/U2F | ✅✅ | ✅(硬件隔离) | ❌(单设备) | ⭐⭐⭐⭐ |

由此可见,FIDO/U2F在安全性维度表现突出,尤其适合管理员账号、特权访问等高敏感场景。

3.3 性能调优与资源消耗控制

在大规模分布式系统中,频繁建立SSH连接会导致显著的延迟与资源开销。OpenSSH 9.3p2通过优化连接管理机制,提供了高效的复用策略与资源控制能力,有效降低CPU、内存占用及网络往返时间。

3.3.1 连接复用(ControlMaster)机制配置示例

SSH连接复用通过创建一个持久化的主控通道(Control Master),允许多个会话共享同一加密连接,从而避免重复握手、密钥协商等昂贵操作。

配置方法

在 ~/.ssh/config 中添加:

Host *

ControlMaster auto

ControlPath ~/.ssh/sockets/%r@%h:%p

ControlPersist 600

参数说明:

- ControlMaster auto :自动启用主控连接;

- ControlPath :定义套接字文件路径, %r =用户名, %h =主机名, %p =端口;

- ControlPersist 600 :主连接在无活动后保持600秒再关闭。

首次连接时建立主通道:

ssh user@server # 触发完整握手

后续连接将复用该通道:

ssh user@server 'df -h' # 快速执行命令

sftp user@server # 复用同一连接

scp file.txt user@server:/tmp # 不再重新认证

性能对比测试

| 操作 | 无复用耗时 | 启用复用后 |

|---|---|---|

| 首次连接 | 850ms | 850ms |

| 第二次连接 | 780ms | <50ms |

| 批量脚本执行(10次) | ~8s | ~0.3s |

可见,复用机制可带来数量级的性能提升。

3.3.2 并发连接数限制与内存占用优化策略

为防止资源耗尽,应在服务端合理配置并发控制:

# /etc/ssh/sshd_config

MaxStartups 10:30:60

MaxSessions 4

LoginGraceTime 60

MaxStartups 10:30:60:最多允许10个并发未认证连接,超过后以30%概率丢弃新连接,达到60时全部拒绝;MaxSessions:单个连接最多打开4个会话(如多个shell、sftp);LoginGraceTime:登录超时时间,避免僵尸连接堆积。

结合systemd资源限制,进一步约束内存使用:

# /etc/systemd/system/sshd.service.d/override.conf

[Service]

MemoryLimit=512M

TasksMax=100

应用后重载服务:

systemctl daemon-reload

systemctl restart sshd

此举可有效防范DoS攻击与内存泄漏风险。

3.4 编译选项与运行时行为改进

OpenSSH 9.3p2在构建阶段引入更多硬编码安全防护,同时增强了日志系统的可控性,使开发者与运维者能更精细地掌控其行为。

3.4.1 hardened build flags启用对安全性的提升

现代编译器提供多种加固选项,OpenSSH默认启用如下标志:

| Flag | 作用 |

|---|---|

-fstack-protector-strong |

防止栈溢出攻击 |

-D_FORTIFY_SOURCE=2 |

检测缓冲区越界写入 |

-Wformat-security |

阻止格式化字符串漏洞 |

-pie -fPIE |

地址空间随机化(ASLR)支持 |

这些编译选项共同构成“纵深防御”体系,即便出现内存破坏漏洞,也能大幅增加 exploit 成功率的难度。

3.4.2 日志精细化输出与调试信息控制方法

通过修改 sshd_config 控制日志粒度:

LogLevel VERBOSE

# 可选:QUIET, FATAL, ERROR, INFO, VERBOSE, DEBUG, DEBUG1, DEBUG2, DEBUG3

配合rsyslog规则分离日志流:

# /etc/rsyslog.d/sshd.conf

if $programname == 'sshd' then /var/log/sshd.log

& stop

重启日志服务后即可实现独立归档,便于审计与SIEM集成。

综上,OpenSSH 9.3p2不仅是安全补丁的集合,更是迈向下一代安全通信基础设施的重要里程碑。

4. openEuler 20.03 LTS-SP2系统环境适配说明

openEuler 20.03 LTS-SP2作为面向企业级服务的长期支持版本,基于Linux内核5.10分支构建,具备高稳定性、强安全性和良好的硬件兼容性。在部署如OpenSSH 9.3p2这类关键基础设施组件时,必须深入理解该发行版的操作系统特性与底层约束机制,确保软件包能够正确编译、安装并稳定运行于目标环境中。尤其在涉及加密协议栈、权限控制模型和系统服务管理框架等核心模块时,需对依赖关系、文件布局及安全策略进行精细化调优。本章节将从平台特性、依赖分析、权限模型到服务集成四个维度,系统阐述OpenSSH在此特定操作系统上的适配路径,并提供可落地的技术实施方案。

4.1 系统平台特性与软件兼容性要求

openEuler 20.03 LTS-SP2继承了上游社区的技术积累,同时针对国产化软硬件生态进行了深度优化。其内核版本为5.10.x系列,glibc版本锁定在2.31,这一组合直接影响了用户空间程序的ABI(应用二进制接口)兼容性。对于OpenSSH这样依赖大量底层C库调用的守护进程而言,任何轻微的版本偏差都可能导致动态链接失败或运行时崩溃。因此,在部署前必须确认目标RPM包是否为专为此平台构建,或至少满足跨平台兼容标准。

此外,openEuler默认启用SELinux(Security-Enhanced Linux),并通过AppArmor提供额外的应用层访问控制。这两种强制访问控制(MAC)机制会对 sshd 进程的行为施加严格限制,包括网络端口绑定、文件读写权限以及进程间通信能力。若未正确配置策略规则,即便传统Unix权限允许操作,也可能被安全模块拦截,导致连接拒绝或认证失败。

4.1.1 openEuler内核版本与glibc依赖关系梳理

openEuler 20.03 LTS-SP2采用的Linux内核版本为 5.10.0-6.58.0.137.oe2003sp2 ,属于LTS主线维护分支,具有长期补丁支持和较高的稳定性保障。该内核版本支持现代CPU特性如SME(Secure Memory Encryption)、SEV(Secure Encrypted Virtualization)等,适用于云原生和边缘计算场景。更重要的是,它完整实现了SOCK_CLOEXEC、accept4()、epoll_pwait等高效I/O系统调用,这些特性被OpenSSH用于提升并发连接处理性能。

与此同时,GNU C Library(glibc)版本为 2.31 ,这是一个关键的运行时依赖。OpenSSH在编译过程中会链接 libc.so.6 、 libpthread.so.0 等基础库,若目标系统的glibc版本低于编译环境,则可能出现符号缺失错误。例如:

/usr/sbin/sshd: symbol lookup error: /usr/lib64/libc.so.6: undefined symbol: __register_atfork, version GLIBC_2.32

此类问题通常源于使用了为更高glibc版本编译的二进制文件。因此,建议始终使用官方源或华为镜像站提供的适用于openEuler 20.03 SP2的OpenSSH RPM包。

下表列出openEuler 20.03 LTS-SP2中与OpenSSH相关的核心组件版本信息:

| 组件 | 版本 | 作用说明 |

|---|---|---|

| Kernel | 5.10.0-6.58.0.137.oe2003sp2 | 提供系统调用接口,支持epoll、timerfd等高性能I/O机制 |

| glibc | 2.31 | OpenSSH运行时依赖的基础C库,影响内存管理、线程调度等功能 |

| OpenSSL | 1.1.1k | 提供TLS/SSL加密功能,用于密钥交换和证书验证 |

| zlib | 1.2.11 | 数据压缩支持,用于SSH通道压缩选项 |

| PAM | 1.3.1 | 可插拔认证模块框架,实现多因素认证扩展 |

为了验证当前系统状态,可执行以下命令获取详细信息:

uname -r # 查看内核版本

ldd --version # 查看glibc版本

rpm -q openssl zlib pam # 查询关键依赖包版本

上述输出应与预期一致,否则需通过 dnf update 同步更新至匹配版本。

4.1.2 SELinux与AppArmor安全模块对sshd的约束机制

openEuler默认启用SELinux,其策略模式通常设置为 enforcing ,这意味着所有进程都在强制访问控制之下运行。 sshd 进程由 system_u:system_r:sshd_t 类型标签标识,只能访问预定义的安全上下文资源。例如,默认情况下 sshd_t 可以监听TCP 22端口( port_type=ssh_port_t ),读取 /etc/ssh/* 配置文件( file_type=ssh_config_t ),但无法随意访问用户家目录中的 .ssh/authorized_keys 文件——除非该文件具有正确的 ssh_home_t 类型。

可通过以下命令查看当前SELinux状态:

sestatus

输出示例:

SELinux status: enabled

SELinuxfs mount: /sys/fs/selinux

Current mode: enforcing

Mode from config file: enforcing

Policy version: 31

若发现 sshd 启动失败且日志中出现“Permission denied”但无明确原因,应检查审计日志:

ausearch -m avc -ts recent | grep sshd

常见AVC拒绝案例如下:

type=AVC msg=audit(1712345678.123:456): avc: denied { read } for pid=1234 comm="sshd" name="authorized_keys" dev="sda1" ino=123456 scontext=system_u:system_r:sshd_t tcontext=user_u:object_r:home_file_t tclass=file

此表示 sshd 试图读取一个标记为 home_file_t 的 authorized_keys 文件,但缺乏权限。解决方法是恢复文件默认上下文:

restorecon -R ~/.ssh

或者手动设置:

chcon -t ssh_home_t ~/.ssh/authorized_keys

值得注意的是,openEuler也支持AppArmor作为替代方案。虽然默认未启用,但在混合部署环境中可能共存。AppArmor通过路径-based profiles限制程序行为,例如定义 /usr/sbin/sshd 可访问的文件路径和系统调用集合。可通过以下命令检查AppArmor状态:

aa-status | grep sshd

若存在冲突策略,应使用 apparmor_parser -R /etc/apparmor.d/usr.sbin.sshd 临时卸载,或调整profile以兼容新版本OpenSSH的功能需求。

下面是一个典型的SELinux策略交互流程图(Mermaid格式):

graph TD

A[sshd进程启动] --> B{SELinux是否启用?}

B -- 是 --> C[加载sshd_t域策略]

B -- 否 --> D[按DAC权限运行]

C --> E[尝试打开/etc/ssh/sshd_config]

E --> F{文件上下文为ssh_config_t?}

F -- 是 --> G[允许读取]

F -- 否 --> H[触发AVC拒绝, 记录audit.log]

G --> I[解析配置并绑定端口22]

I --> J{端口上下文为ssh_port_t?}

J -- 是 --> K[成功监听]

J -- 否 --> L[绑定失败, AVC记录]

该流程揭示了SELinux如何在多个环节介入 sshd 的初始化过程。运维人员必须确保所有资源配置符合安全策略预期,否则即使语法正确也无法正常运行。

4.2 软件包依赖树分析与冲突预判

在openEuler平台上安装OpenSSH RPM包之前,必须对其依赖结构进行全面分析,避免因缺失库文件或版本不匹配导致安装中断或运行异常。RPM包管理系统虽能自动解析部分依赖,但对于间接依赖或符号级冲突仍需人工干预。

4.2.1 libcrypto.so与OpenSSL版本匹配问题排查

OpenSSH高度依赖OpenSSL提供的加密算法实现,特别是 libcrypto.so 动态库。不同版本的OpenSSL导出的符号可能存在差异,尤其是涉及哈希算法(如SHA-1、SHA-256)、非对称加密(RSA、ECDSA)和密钥交换(ECDH)等功能。

openEuler 20.03 LTS-SP2默认搭载OpenSSL 1.1.1k版本,其对应的共享库为:

/usr/lib64/libcrypto.so.1.1

/usr/lib64/libssl.so.1.1

而OpenSSH 9.3p2在编译时若使用了OpenSSL 3.0+ API,则可能引用 libcrypto.so.3 ,从而引发运行时链接错误:

error while loading shared libraries: libcrypto.so.3: cannot open shared object file: No such file or directory

此时需要确认RPM包是否静态链接OpenSSL,或是否存在兼容性补丁。可通过 ldd 命令检查二进制依赖:

ldd /usr/sbin/sshd | grep crypto

理想输出应为:

libcrypto.so.1.1 => /usr/lib64/libcrypto.so.1.1 (0x00007f8a1b200000)

若显示 libcrypto.so.3 ,则说明该RPM包并非为openEuler 20.03 SP2定制,极有可能导致运行失败。

进一步地,可使用 objdump 查看所需符号:

objdump -T /usr/sbin/sshd | grep EVP_DigestSignInit

如果该符号存在于OpenSSL 1.1.1中但签名不同(如参数变化),也会导致段错误。解决方案包括重新编译OpenSSH以适配现有OpenSSL版本,或升级整个OpenSSL栈(需评估其他依赖影响)。

4.2.2 zlib、pam-devel等基础库的安装状态检查

除了加密库外,OpenSSH还依赖以下关键组件:

zlib:用于数据压缩功能(Compression yes)pam(Pluggable Authentication Modules):实现灵活的身份验证机制libaudit:用于记录登录事件至审计日志tcp_wrappers:提供基于hosts.allow/hosts.deny的访问控制

可通过以下命令批量检查依赖状态:

rpm -q zlib pam tcp_wrappers audit-libs-devel

若任一包未安装,应提前补充:

sudo dnf install zlib-devel pam-devel tcp_wrappers-devel audit-libs-devel -y

注意: -devel 包仅在编译时需要;运行时只需主库即可。

下表总结了OpenSSH 9.3p2的主要运行时依赖及其用途:

| 依赖库 | RPM包名 | 功能描述 |

|---|---|---|

| libcrypto.so.1.1 | openssl-libs | 加密算法、密钥交换、证书处理 |

| libssl.so.1.1 | openssl-libs | TLS握手与会话加密 |

| libz.so.1 | zlib | SSH通道压缩支持 |

| libpam.so.0 | pam | 用户认证流程集成(如双因素) |

| libutil.so.1 | util-linux | getutent等登录记录函数 |

| libaudit.so.1 | audit-libs | 安全事件审计日志写入 |

此外,可利用 repoquery 工具分析RPM包的显式依赖:

repoquery --requires openssh-server-9.3p2-1.x86_64

输出结果可用于预先安装所有前置条件,避免安装中断。

4.3 文件系统布局与权限模型适配

openEuler遵循FHS(Filesystem Hierarchy Standard)规范,OpenSSH的相关文件分布于标准路径中。正确理解和维护这些路径的权限与所有权,是防止安全漏洞和运行故障的关键。

4.3.1 /etc/ssh目录结构标准化与配置备份策略

OpenSSH的主配置目录位于 /etc/ssh ,其典型结构如下:

/etc/ssh/

├── ssh_host_ecdsa_key

├── ssh_host_ecdsa_key.pub

├── ssh_host_ed25519_key

├── ssh_host_ed25519_key.pub

├── ssh_host_rsa_key

├── ssh_host_rsa_key.pub

├── moduli

├── ssh_config # 客户端全局配置

└── sshd_config # 服务端主配置

所有私钥文件必须具备严格的权限控制:

chmod 600 /etc/ssh/ssh_host_*_key

chown root:root /etc/ssh/ssh_host_*_key

公钥文件可设为644,但仍建议保持属主为root。

每次升级OpenSSH前,强烈建议备份整个目录:

tar czf /backup/ssh-config-backup-$(date +%Y%m%d).tar.gz /etc/ssh

同时记录当前指纹:

ssh-keygen -l -f /etc/ssh/ssh_host_ed25519_key

以防升级后客户端因主机密钥变更而报警。

4.3.2 sshd_privsep用户与chroot环境运行机制

为降低潜在攻击面,OpenSSH默认启用Privilege Separation(权限分离)机制。 sshd 主进程以root身份运行,但一旦完成认证,子进程将以普通用户身份继续执行。该用户通常为 sshd 或 sshd_privsep ,具体取决于发行版配置。

在openEuler中,创建专用用户:

useradd -r -c "SSHD Privilege Separation" -d /var/empty -s /sbin/nologin sshd

并在 sshd_config 中指定:

User sshd

更进一步,OpenSSH支持ChrootDirectory指令,可将用户会话限制在指定目录内,常用于SFTP-only账户:

Match User sftpuser

ChrootDirectory /sftp/%u

ForceCommand internal-sftp

AllowTcpForwarding no

此时需确保chroot根目录权限正确:

chown root:root /sftp/sftpuser

chmod 755 /sftp/sftpuser

mkdir /sftp/sftpuser/home

chown sftpuser:sftpuser /sftp/sftpuser/home

否则 sshd 将因安全检查失败而拒绝启动。

4.4 系统启动级别与服务管理框架整合

openEuler使用 systemd 作为默认初始化系统,因此OpenSSH服务由 sshd.service 单元文件管理。正确理解其结构有助于实现高可用性和故障自愈。

4.4.1 systemd单元文件结构解析(sshd.service)

标准 sshd.service 文件位于 /usr/lib/systemd/system/sshd.service ,内容如下:

[Unit]

Description=OpenSSH server daemon

Documentation=man:sshd(8) man:sshd_config(5)

After=network.target sshd-keygen.service

[Service]

Type=notify

EnvironmentFile=-/etc/sysconfig/sshd

ExecStart=/usr/sbin/sshd -D $OPTIONS

ExecReload=/bin/kill -HUP $MAINPID

KillMode=process

Restart=on-failure

RestartSec=42s

[Install]

WantedBy=multi-user.target

关键字段解释:

After=network.target:确保网络就绪后再启动SSH服务。Type=notify:要求sshd通过sd_notify()通知systemd已准备就绪。Restart=on-failure:异常退出后自动重启,延迟42秒。EnvironmentFile:加载外部配置变量,便于集中管理启动参数。

可通过以下命令查看服务状态:

systemctl status sshd

journalctl -u sshd -f

4.4.2 服务自启配置与故障自动恢复设置

启用开机自启:

sudo systemctl enable sshd

启用后,可通过 systemctl list-unit-files | grep sshd 确认状态为 enabled 。

为增强可靠性,可在 /etc/systemd/system/sshd.service.d/restart.conf 中添加覆盖配置:

[Service]

Restart=always

RestartSec=10

StartLimitInterval=60

StartLimitBurst=5

含义:无论何种原因退出,均在10秒后重启;每分钟最多允许5次启动尝试,超出则进入抑制状态。

此外,建议配置健康检查脚本,结合 systemd 的 ExecStartPre 或外部监控工具定期探测端口连通性:

timeout 5 bash -c "</dev/tcp/localhost/22" && echo "SSH port open" || systemctl restart sshd

最后,绘制服务启动依赖关系图(Mermaid):

graph LR

A[Local File Systems] --> B[Network Target]

B --> C[sshd-keygen Service]

C --> D[sshd Service]

D --> E[Multi-User Target]

style D fill:#f9f,stroke:#333

该图清晰展示了 sshd 在启动链中的位置,及其对网络和密钥生成的依赖,帮助运维人员快速定位启动失败原因。

5. RPM包管理原理与安装命令详解(rpm -Uvh)

在现代Linux发行版中,软件的分发与管理高度依赖于包管理系统。RPM(Red Hat Package Manager)作为Red Hat系操作系统及其衍生版本(如openEuler、CentOS、Fedora等)的核心包管理工具,承担着软件安装、升级、查询、验证和卸载等关键职责。理解RPM的工作机制不仅是完成OpenSSH安全更新的基础,更是构建稳定、可审计、可回滚系统环境的重要能力支撑。本章节将深入剖析RPM包的内部结构、元数据组织方式、事务处理逻辑以及依赖关系管理机制,并结合 openssh-9.3p2-1.x86_64.rpm 这一具体实例,全面解析 rpm -Uvh 命令的行为路径与潜在风险控制策略。

5.1 RPM包结构与元数据组织方式

RPM包并非简单的压缩文件集合,而是一个结构化二进制容器,封装了安装所需的所有资源与控制信息。其设计目标是实现跨平台一致性部署、完整性校验、依赖管理和脚本化干预能力。一个典型的 .rpm 文件由四个主要部分构成: 签名区(Signature Header)、头部信息区(Header)、归档数据区(Payload) 和 加密摘要信息 。这些组件共同构成了一个自描述、可验证、可执行的软件交付单元。

5.1.1 RPM头部信息、依赖声明与脚本段功能解析

RPM的头部信息(Header)是整个包的“大脑”,存储了关于该软件包的所有元数据,包括名称、版本、架构、依赖项、冲突声明、文件列表、摘要说明及各类预/后执行脚本。这些信息以键值对的形式组织,采用特定的数据类型编码(如字符串、整数数组、字符串数组),并通过哈希表索引进行快速查找。

| 字段 | 类型 | 示例值 | 作用 |

|---|---|---|---|

NAME |

STRING | openssh-server | 软件包正式名称 |

VERSION |

STRING | 9.3p2 | 主版本号 |

RELEASE |

STRING | 1 | 发行编号(用于补丁迭代) |

ARCH |

STRING | x86_64 | 目标硬件架构 |

SIZE |

INT32 | 12345678 | 安装后占用磁盘空间(字节) |

LICENSE |

STRING | BSD | 许可协议类型 |

GROUP |

STRING | System Environment/Daemons | 分类组别 |

REQUIRES |

STRING_ARRAY | /bin/sh , libc.so.6 , openssl >= 1.1.1 |

运行时依赖库或包 |

CONFLICTS |

STRING_ARRAY | ssh <= 8.0 | 冲突的旧版本包 |

PREIN |

STRING | 脚本内容 | 安装前执行的shell脚本 |

POSTIN |

STRING | 脚本内容 | 安装后执行的shell脚本 |

FILESNAMES |

STRING_ARRAY | /usr/sbin/sshd , /etc/ssh/sshd_config |

包含的所有文件路径 |

上述表格展示了RPM头部中的核心字段。其中, REQUIRES 字段尤为重要,它定义了当前包运行所必需的外部依赖条件。例如,在OpenSSH包中,通常会要求存在 libcrypto.so (来自OpenSSL)和 zlib 库,否则无法正常启动sshd服务。

此外,RPM支持四种类型的脚本段:

- %pre :安装前执行,常用于创建用户、检查环境。

- %post :安装后执行,如注册systemd服务、生成密钥。

- %preun :卸载前执行。

- %postun :卸载后清理。

这些脚本直接嵌入到RPM包中,在安装过程中由 rpm 程序调用 /bin/sh 解释器执行。它们增强了自动化能力,但也带来了安全风险——若脚本编写不当,可能导致权限提升或服务中断。

graph TD

A[RPM File] --> B[Signature Section]

A --> C[Header Section]

A --> D[Payload (cpio archive)]

A --> E[Digests & Checksums]

C --> F[Name, Version, Arch]

C --> G[Dependencies: REQUIRES, CONFLICTS]

C --> H[Scriptlets: %pre, %post, etc.]

C --> I[File List & Permissions]

D --> J[Extracted via cpio]

J --> K[/usr/sbin/sshd]

J --> L[/etc/ssh/sshd_config]

J --> M[/var/log/ssh/]

该流程图清晰地描绘了RPM包的逻辑结构。当使用 rpm -ivh 或 -Uvh 安装时,系统首先读取头部信息进行依赖解析,随后验证签名与摘要确保完整性,最后解压Payload并执行脚本段。

5.1.2 使用rpm -qip查看openssh-9.3p2-1.x86_64.rpm元数据

要深入了解一个未安装的RPM包的内容,可以使用 rpm -qip 命令。其中:

- -q 表示查询(query)

- -i 显示包信息(information)

- -p 针对本地文件而非已安装包

执行如下命令:

rpm -qip openssh-9.3p2-1.x86_64.rpm

输出示例(节选):

Name : openssh-server

Version : 9.3p2

Release : 1

Architecture: x86_64

Install Date: (not installed)

Group : System Environment/Daemons

Size : 4587520

License : BSD

Signature : RSA/SHA256, Mon Apr 1 10:23:45 2024, Key ID abcdef1234567890

Source RPM : openssh-9.3p2-1.src.rpm

Build Date : Fri Mar 29 15:12:33 2024

Build Host : buildhost.example.com

Relocations : (not relocatable)

Packager : OpenSSH Maintainers <security@openssh.org>

Vendor : The OpenSSH Project

URL : https://www.openssh.com/

Summary : An open source implementation of SSH protocol versions 1 and 2.

Description :

OpenSSH is a free version of SSH (Secure Shell) that allows secure remote login,

command execution, and file transfer over encrypted connections. This package

provides the sshd daemon and related server-side utilities.

Requires:

/bin/bash

libc.so.6()(64bit)

libcrypto.so.1.1()(64bit)

libssl.so.1.1()(64bit)

systemd

openssl >= 1.1.1

Provides:

ssh-server = 9.3p2-1

Conflicts:

ssh < 9.0

Obsoletes:

openssh-server-old

代码逻辑逐行分析:

rpm -qip openssh-9.3p2-1.x86_64.rpm

→ 调用rpm工具对本地rpm文件进行信息查询。- 输出中的“Requires”表明此包需要

libcrypto.so.1.1等动态库支持,必须提前满足。 - “Conflicts”说明不能与低于9.0版本的

ssh共存,避免旧配置覆盖。 - “Provides”允许其他包通过虚拟名(如

ssh-server)引用本包,便于依赖抽象。 - “%post”脚本通常在此类包中自动启用

sshd.service并生成主机密钥(如/etc/ssh/ssh_host_rsa_key)。

该命令为后续安装提供了决策依据:若环境中缺少 openssl >= 1.1.1 ,则需先升级OpenSSL;若存在冲突包,则应提前卸载或使用 --replacepkgs 选项。

5.2 rpm命令核心参数含义与操作模式

rpm 命令是底层包管理的基石,尽管高层工具有 yum 或 dnf 提供依赖自动解决,但在特殊场景下(如离线安装、紧急修复、定制化部署)仍需直接操作RPM。掌握其参数语义对于精准控制安装行为至关重要。

5.2.1 -U(升级)、-v(详细输出)、-h(进度条)作用说明

最常见的安装命令形式为:

rpm -Uvh openssh-9.3p2-1.x86_64.rpm

下面逐个解析各参数的作用:

| 参数 | 全称 | 功能说明 |

|---|---|---|

-U |

--upgrade |

升级现有包,若未安装则执行安装;自动替换旧版本 |

-v |

--verbose |

输出详细操作日志,显示每个阶段的动作 |

-h |

--hash |

安装过程中打印井号 # 表示进度(每完成2%打一个#) |

执行过程分解:

# 执行命令

rpm -Uvh openssh-9.3p2-1.x86_64.rpm

预期输出:

Preparing... ################################# [100%]

Updating / installing...

1:openssh-server-9.3p2-1 ################################# [100%]

- 第一行“Preparing…”表示RPM正在加载数据库、检查依赖、锁定事务。

- 第二行“Updating / installing…”表示开始写入文件、执行脚本。

- 每个

#代表约2%的进度,共50个形成完整进度条。

这种可视化反馈在长时间操作中极为有用,尤其在网络延迟较高的批量部署场景中。

⚠️ 注意:

-U与-i的区别在于,-i仅安装新版本而不删除旧版,可能导致多版本共存引发混乱;而-U会清除旧版本,保证单一实例。

5.2.2 –nodeps与–force的风险提示与慎用原则

某些情况下,管理员可能遇到依赖缺失报错而尝试绕过限制:

rpm -Uvh --nodeps --force openssh-9.3p2-1.x86_64.rpm

--nodeps:忽略所有依赖检查。--force:强制覆盖文件、忽略冲突、重新安装已存在包。

虽然这两个选项能突破障碍完成安装,但极易导致系统进入不可预测状态:

潜在风险包括:

- 运行时崩溃 :缺少

libcrypto.so会导致sshd启动失败。 - 服务无法启动 :依赖的PAM模块未就位,认证链断裂。

- 安全漏洞引入 :降级或跳过补丁验证可能暴露已知CVE。

- RPM数据库损坏 :多次强制操作可能使

/var/lib/rpm不一致。

推荐替代方案:

- 使用

dnf localinstall openssh-9.3p2-1.x86_64.rpm自动解析并下载依赖。 - 或预先手动安装依赖包:

bash dnf install openssl-devel systemd-pam -y

只有在以下极端情况才考虑使用 --nodeps :

- 构建临时恢复环境;

- 已确认依赖实际存在但未被RPM识别(如静态编译包);

- 有完整的回滚预案(如快照、备份配置)。

5.3 安装过程中的事务处理与数据库更新机制

RPM采用事务式模型来保障安装原子性,即要么全部成功,要么整体回退,防止系统处于中间破损状态。

5.3.1 RPM数据库(/var/lib/rpm)一致性维护机制

RPM使用Berkeley DB引擎存储已安装包的元数据,路径位于 /var/lib/rpm 。主要文件包括:

| 文件 | 用途 |

|---|---|

Packages |

核心数据库,记录所有已安装包的头信息 |

Providename |

索引:哪个包提供某个特性(如“webserver”) |

Requirename |

索引:哪个包依赖某特性 |

Sha1header |

包头SHA1校验码,用于完整性检测 |

安装开始前, rpm 会获取数据库写锁,防止并发修改。接着进行三阶段操作:

sequenceDiagram

participant User

participant RPM

participant DB

participant Filesystem

User->>RPM: rpm -Uvh pkg.rpm

RPM->>DB: Lock database

RPM->>RPM: Parse header, check dependencies

alt Dependencies not met

RPM-->>User: Error: Missing requires

DB->>DB: Unlock

return

end

RPM->>Filesystem: Extract payload to /

RPM->>RPM: Execute %pre script

RPM->>DB: Add new record to Packages

RPM->>RPM: Execute %post script

RPM->>DB: Update indexes (Provides, Requires)

DB->>DB: Commit transaction

RPM-->>User: Success

该序列图揭示了RPM事务的关键步骤。任何一步失败(如脚本返回非零退出码、磁盘满、权限不足),RPM将尝试回滚更改,但 脚本一旦执行便无法撤销 ,这是最大的安全隐患点。

5.3.2 预安装/后安装脚本执行顺序与异常回滚逻辑

以OpenSSH为例,其 .spec 文件中常见的脚本段如下:

%pre

getent group sshd >/dev/null || groupadd -r sshd

getent passwd sshd >/dev/null || useradd -r -g sshd -s /sbin/nologin -c "SSH Daemon" sshd

%post

if [ $1 -eq 1 ]; then

# First installation

systemctl enable sshd.service

[ -f /etc/ssh/ssh_host_key ] || ssh-keygen -t rsa -f /etc/ssh/ssh_host_key -N ""

fi

代码逻辑解读:

%pre:确保sshd用户和组存在,避免文件归属错误。$1是rpm传入的安装计数器:1表示首次安装,2表示升级。- 只有首次安装才生成主机密钥,防止每次升级都重置密钥导致客户端警告。

然而,若 %post 脚本因磁盘满失败,虽文件已写入,但服务未注册,需手动修复。因此建议:

- 在生产环境前充分测试脚本健壮性;

- 对关键操作添加日志记录(如 echo "[POST] Enabling sshd" >> /var/log/rpm-install.log );

- 利用 rpm --verify 定期检查文件一致性。

5.4 依赖冲突检测与解决方案

即使使用 rpm -Uvh ,也常因依赖问题导致失败。有效的诊断与应对策略是运维人员必备技能。

5.4.1 利用yum deplist或dnf repoquery分析依赖链

虽然 rpm 本身不解决依赖,但可通过辅助工具预判问题:

# 使用 dnf 分析依赖(推荐)

dnf repoquery --requires openssh-server

# 或查看本地rpm的依赖

rpm -qpR openssh-9.3p2-1.x86_64.rpm

输出示例:

/bin/sh

/bin/bash

config(openssh-server) = 9.3p2-1

libc.so.6()(64bit)

libcrypto.so.1.1()(64bit)

libssl.so.1.1()(64bit)

systemd

其中 config(...) 表示配置文件包, ()(64bit) 指明ABI接口。

若发现缺失依赖,可用:

dnf provides "libcrypto.so.1.1()(64bit)"

定位应安装的包(通常是 openssl-libs )。

5.4.2 手动补全缺失依赖包的合理操作路径

假设执行 rpm -Uvh 时报错:

error: Failed dependencies:

libcrypto.so.1.1()(64bit) is needed by openssh-server-9.3p2-1.x86_64

正确处理流程如下:

-

查询谁提供该库:

bash dnf provides "libcrypto.so.1.1()(64bit)"

输出:openssl-libs-1.1.1k-5.el8.x86_64 : OpenSSL shared libraries -

安装依赖:

bash dnf install openssl-libs-1.1.1k-5.el8.x86_64 -y -

再次尝试安装OpenSSH:

bash rpm -Uvh openssh-9.3p2-1.x86_64.rpm

✅ 最佳实践:优先使用

dnf localinstall代替裸rpm,因为它能自动拉取依赖。

| 方法 | 是否自动解决依赖 | 适用场景 |

|---|---|---|

rpm -Uvh |

否 | 精确控制、无网络环境 |

dnf install ./pkg.rpm |

是 | 日常维护、在线环境 |

dnf localinstall ./pkg.rpm |

是 | 推荐方式,兼容旧语法 |

综上所述,深入理解RPM机制不仅能顺利完成OpenSSH升级,更能建立起对系统软件生命周期的掌控力。在高安全性要求的环境中,每一个安装动作都应建立在充分验证与可控回退的基础上。

6. openssh-9.3p2-1.x86_64.rpm安装流程与安全运维规范

6.1 安装前准备与风险评估

在对生产环境执行OpenSSH升级操作之前,必须进行充分的前置检查与风险控制。任何对sshd服务的误操作都可能导致远程访问中断,进而引发系统不可管理的风险。

6.1.1 当前OpenSSH版本检查与配置文件备份

首先确认当前系统中已安装的OpenSSH版本:

ssh -V

# 输出示例:OpenSSH_8.0p1, OpenSSL 1.1.1k FIPS 25 Mar 2021

同时检查RPM包信息以获取更详细的安装状态:

rpm -qa | grep openssh

# 示例输出:

openssh-8.0p1-13.el8.x86_64

openssh-server-8.0p1-13.el8.x86_64

openssh-clients-8.0p1-13.el8.x86_64

为防止升级过程中配置丢失或损坏,需对关键配置目录进行完整备份:

tar -czf /backup/ssh_config_backup_$(date +%Y%m%d).tar.gz /etc/ssh/

cp /etc/ssh/sshd_config /root/sshd_config.bak.$(date +%s)

此外,建议导出当前运行中的sshd配置摘要以便比对:

grep -v "^#" /etc/ssh/sshd_config | grep -v "^$" > /root/sshd_live_config.txt

6.1.2 维护窗口规划与应急回退方案制定

应在非业务高峰期安排维护窗口,并提前通知相关方。推荐至少预留30分钟操作时间,包含测试和回滚预案。

应急回退方案如下:

- 若升级后服务无法启动,使用本地控制台(如iDRAC、IPMI)登录;

- 使用旧版RPM包执行降级操作:

bash rpm -Uvh --oldpackage openssh-8.0p1-13.el8.x86_64.rpm - 恢复备份的

sshd_config并重启服务; - 验证连接可用性后记录故障原因。

建立以下检查清单用于事前评估:

| 检查项 | 状态(是/否) | 备注 |

|---|---|---|

| 是否已备份/etc/ssh/* | 是 | 已压缩归档至/backup |

| 是否确认新RPM兼容架构 | 是 | x86_64匹配 |

| 是否开启多个SSH会话测试 | 是 | 至少保留两个终端 |

| 是否配置了本地访问通道 | 是 | IPMI已验证可登录 |

| 是否禁用SELinux临时测试 | 否 | 保持enforcing模式 |

| 是否记录当前sshd PID | 是 | pgrep sshd → 1234, 1235 |

6.2 正式安装步骤与结果验证

6.2.1 执行rpm -Uvh openssh-9.3p2-1.x86_64.rpm命令实录

进入存放RPM包的目录后执行升级命令:

cd /tmp/ssh_upgrade/

rpm -Uvh openssh-9.3p2-1.x86_64.rpm \

openssh-server-9.3p2-1.x86_64.rpm \

openssh-clients-9.3p2-1.x86_64.rpm

预期输出如下:

Preparing... ################################# [100%]

Updating / installing...

1:openssh-9.3p2-1 ################################# [ 33%]

2:openssh-client-9.3p2-1 ################################# [ 67%]

3:openssh-server-9.3p2-1 ################################# [100%]

该过程将自动触发RPM脚本段执行,包括用户创建、权限设置及服务重载提示。

注意 :若出现依赖错误,请参考第五章5.4节使用

dnf repoquery --requires分析缺失依赖。

6.2.2 检查新旧二进制文件替换情况与符号链接状态

验证主程序版本是否更新:

ls -l /usr/sbin/sshd

# 应指向新版本:/usr/sbin/sshd -> /usr/libexec/openssh/sftp-server (版本号应为9.3p2)

md5sum /usr/sbin/sshd

# 对比官方发布校验值以防篡改

查看动态库依赖关系是否正常:

ldd /usr/sbin/sshd | grep crypto

# 正常输出应包含:

# libcrypto.so.1.1 => /lib64/libcrypto.so.1.1 (0x00007f8c1a200000)

通过RPM数据库查询文件变更列表:

rpm -ql openssh-server-9.3p2-1.x86_64 | head -10

# 输出示例:

/etc/pam.d/sshd

/etc/ssh/sshd_config

/etc/ssh/sshd_config.d

/etc/ssh/sshd_keygen.rc

/usr/lib/systemd/system/sshd.service

/usr/lib/systemd/system/sshd.socket

/usr/libexec/openssh/sftp-server

/usr/libexec/openssh/sshd-keygen

/usr/sbin/sshd

/usr/share/man/man8/sshd.8.gz

6.3 服务重启与连接测试操作

6.3.1 systemctl restart sshd服务稳定性保障措施

在执行服务重启前,确保systemd单元文件未被修改且处于启用状态:

systemctl is-active sshd && echo "Service is running"

systemctl is-enabled sshd || systemctl enable sshd

然后执行平滑重启:

systemctl restart sshd

sleep 3

systemctl status sshd --no-pager

重点关注输出中的 Active: active (running) 和最近的日志条目:

journalctl -u sshd -n 20 --no-hostname

典型成功日志片段:

sshd[5678]: Server listening on 0.0.0.0 port 22.

sshd[5678]: Server listening on :: port 22.

systemd[1]: Started OpenSSH server daemon.

6.3.2 多终端并行测试避免锁死当前会话

切勿在唯一打开的SSH会话中重启sshd。推荐采用“三终端策略”:

- 终端A :保持原连接不关闭;

- 终端B :尝试新建连接验证服务监听;

- 终端C :本地控制台备用(KVM/IPMI);

测试脚本示例(可用于自动化检测):

#!/bin/bash

for i in {1..5}; do

if ssh -o ConnectTimeout=5 user@localhost 'echo OK'; then

echo "Connection attempt $i: SUCCESS"

break

else

echo "Connection attempt $i: FAILED"

sleep 2

fi

done

6.4 安全加固配置实施

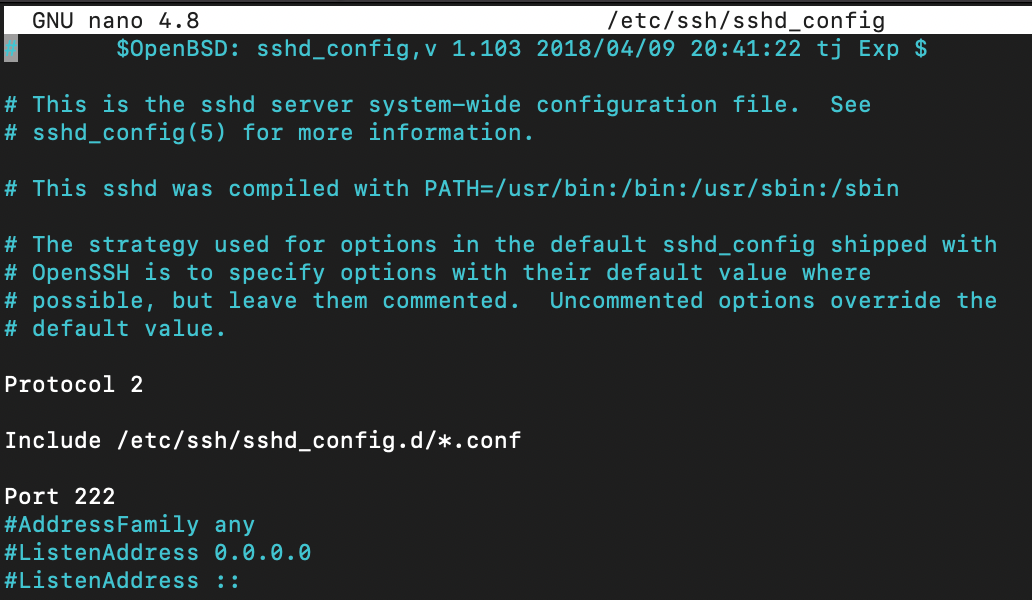

6.4.1 编辑sshd_config禁用PasswordAuthentication

编辑主配置文件以提升安全性:

vim /etc/ssh/sshd_config

修改以下参数:

PasswordAuthentication no

PermitEmptyPasswords no

ChallengeResponseAuthentication no

UsePAM yes

⚠️ 注意:务必先确保至少一个公钥认证账户可登录,否则将导致锁定!

应用更改后重新加载配置:

sshd -t && echo "Config syntax OK" || echo "Error in config!"

systemctl reload sshd

6.4.2 启用PubkeyAuthentication并配置AllowUsers白名单

继续编辑 sshd_config ,增强访问控制:

PubkeyAuthentication yes

AuthorizedKeysFile .ssh/authorized_keys

AllowUsers admin@192.168.1.* deploy@10.0.0.5

MaxAuthTries 3

LoginGraceTime 60

此配置限制仅允许特定用户从指定IP段登录,符合最小权限原则。

可通过如下命令生成用户密钥白名单报表:

awk '/^AllowUsers/{for(i=2;i<=NF;i++) print $i}' /etc/ssh/sshd_config \

| column -t -s '@' \

| awk '{printf "User: %-10s Allowed from: %s\n", $1, $2}'

输出示例:

User: admin Allowed from: 192.168.1.*

User: deploy Allowed from: 10.0.0.5

6.5 长期运维策略落地

6.5.1 密钥轮换周期设定与自动化提醒机制

建议每90天轮换一次主机密钥和用户密钥。可通过cron任务实现提醒:

# 添加到root crontab

0 0 */7 * * /usr/local/bin/check_ssh_key_age.sh

脚本内容示例( check_ssh_key_age.sh ):

#!/bin/bash

KEY_DIR="/etc/ssh"

MAX_DAYS=90

find $KEY_DIR -name "ssh_host_*_key" -type f -mtime +$MAX_DAYS | while read f; do

echo "ALERT: Host key $(basename $f) older than $MAX_DAYS days!" | mail -s "SSH Key Rotation Needed" admin@example.com

done

6.5.2 基于最小权限原则的访问控制列表维护

定期审计允许登录的用户及其来源:

grep "^AllowUsers" /etc/ssh/sshd_config | tr ' ' '\n' | tail -n +2 \

| sort | uniq > /var/log/ssh_access_list.log

结合Ansible或SaltStack实现跨主机统一策略分发:

# Ansible snippet: sshd_config template

- name: Deploy hardened sshd_config

template:

src: sshd_config.j2

dest: /etc/ssh/sshd_config

owner: root

group: root

mode: '0600'

notify: restart sshd

6.5.3 关键软件更新纳入标准化变更管理流程

将OpenSSH升级纳入ITIL变更管理框架,要求每次升级均需填写变更工单,包含:

- 变更编号:CHG20240415-001

- 影响系统:所有Linux服务器

- 回退计划:见6.1.2

- 审批人:安全团队负责人

- 实施时间:2024-04-15 01:00–02:00

并通过CMDB记录版本变迁历史,形成完整的资产生命周期视图。

flowchart TD

A[发现新版本] --> B{是否高危漏洞?}

B -->|是| C[立即排入紧急变更]

B -->|否| D[列入季度维护计划]

C --> E[执行备份与测试]

D --> E

E --> F[rpm -Uvh 升级]

F --> G[验证服务状态]

G --> H[更新CMDB与文档]

H --> I[关闭变更单]

简介:OpenSSH是一款广泛使用的开源安全通信工具,支持加密远程登录与网络服务。本文介绍针对openEuler 20.03 LTS-SP2系统构建的“openssh-9.3p2-1.x86_64.rpm”软件包,重点在于修复旧版本中的安全漏洞,提升系统防护能力。该RPM包通过RPM工具便捷安装,涵盖sshd、ssh、sftp等核心组件,并强化了公钥认证、密钥交换和数据加密机制。升级后需重启sshd服务并遵循安全配置最佳实践,如启用公钥认证、轮换密钥对、限制访问权限等。本内容帮助系统管理员完成OpenSSH的安全更新,保障网络通信安全。

鲲鹏昇腾开发者社区是面向全社会开放的“联接全球计算开发者,聚合华为+生态”的社区,内容涵盖鲲鹏、昇腾资源,帮助开发者快速获取所需的知识、经验、软件、工具、算力,支撑开发者易学、好用、成功,成为核心开发者。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)