DBG+TDE双剑合璧:打造从字段到存储的数据库全栈加密防御体系

数据安全进入"立体攻击"时代,单一防护已失效。企业面临API漏洞和数据库文件窃取等多重威胁,传统加密方案存在明显短板。DBG应用层网关+TDE存储层加密的组合方案实现了全链路防护,具备五大核心优势:纵深防御、合规效率提升50%、国密改造一站式落地、运维成本降低70%、业务连续性保障。该方案支持热插拔部署,性能损耗低(鲲鹏920仅2.3%),不影响数据库原生功能,形成字段-存储-

·

一、 当数据泄露进入“立体攻击”时代:单一防护已失效

某企业遭遇连环攻击:

- 攻击面1:黑客利用API漏洞越权访问数据库 → 窃取明文用户信息

- 攻击面2:窃取数据库备份文件 → 离线破解表数据

传统方案短板:

- 仅字段加密:无法防御存储层窃取(如.ibd文件被拷贝)

- 仅TDE加密:无法阻止越权SQL直接读取明文

破局之道:

DBG(应用层网关) + TDE(存储层加密) = 全链路数据“装甲”

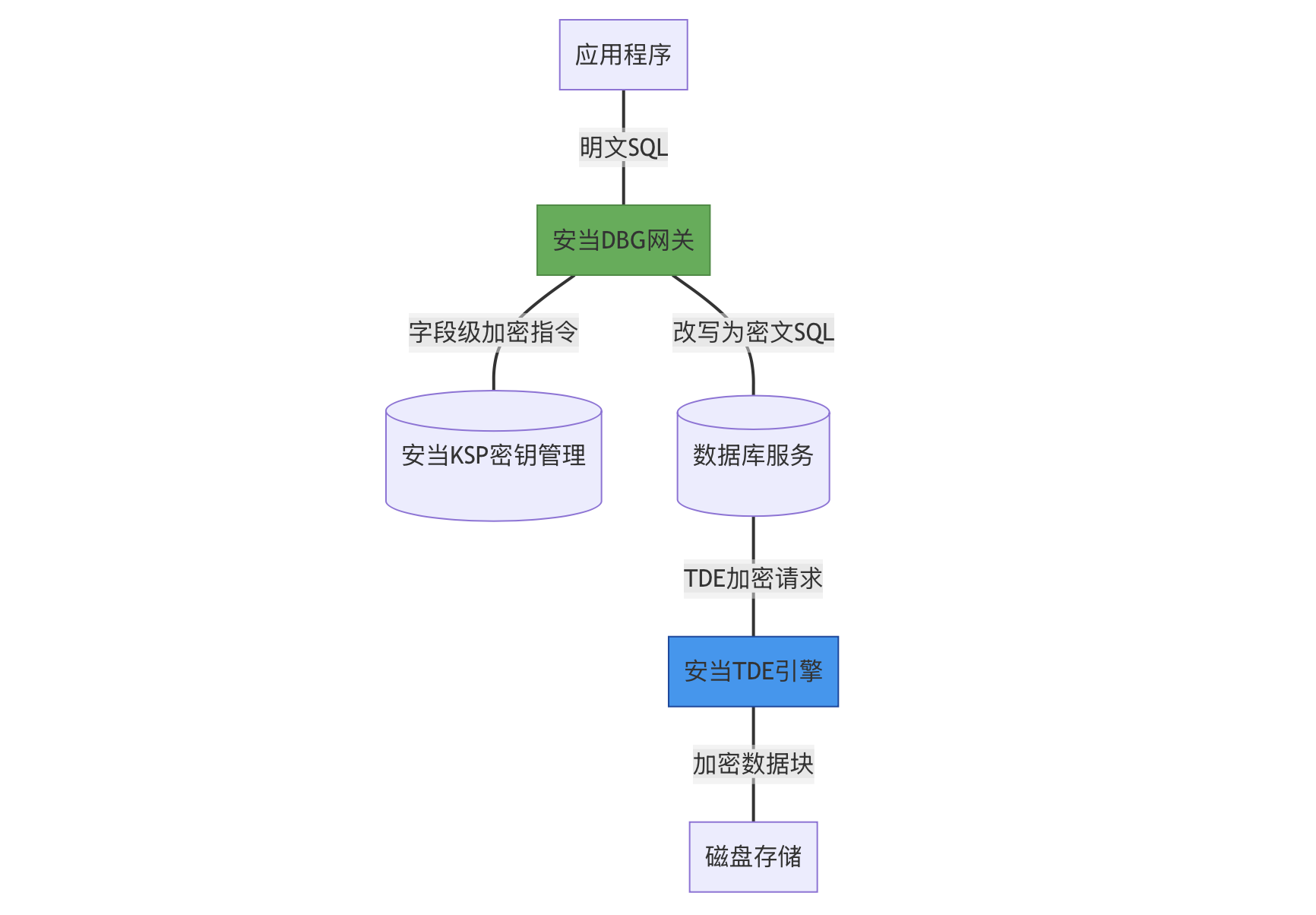

二、 深度图解DBG+TDE协同加密架构

双引擎分工与联动:

三、 双方案组合的五大不可替代优势

优势1:纵深防御——黑客的“破壁噩梦”

-

场景1:攻破应用服务器

-

- DBG拦截:非授权SQL返回脱敏数据(如张*)

-

场景2:窃取数据库文件

-

- TDE拦截:无法绕过存储密钥解密.ibd/.wal文件

-

场景3:管理员账号泄露

-

- DBG权限控制:限制SELECT *等高危操作

优势2:合规效率提升50%(等保/关保/金融标准)

- 等保2.0:

-

- DBG实现“访问控制”+“数据加密”要求(条款8.1.4.3)

-

- TDE满足“存储保密性”要求(条款8.1.4.2)

优势3:国密改造一站式落地

- DBG:支持SM4加密字段(兼容MySQL/PG/人大金仓)

- TDE:支持SM4加密表空间(适配麒麟OS+鲲鹏芯片)

# 人大金仓开启TDE+DBG联动

$ kdb_tde_enable --table=user_info --cipher=SM4 # TDE配置

$ andang_dbg --config=km_kdb.yml # DBG加载国密策略

优势4:运维成本降低70%

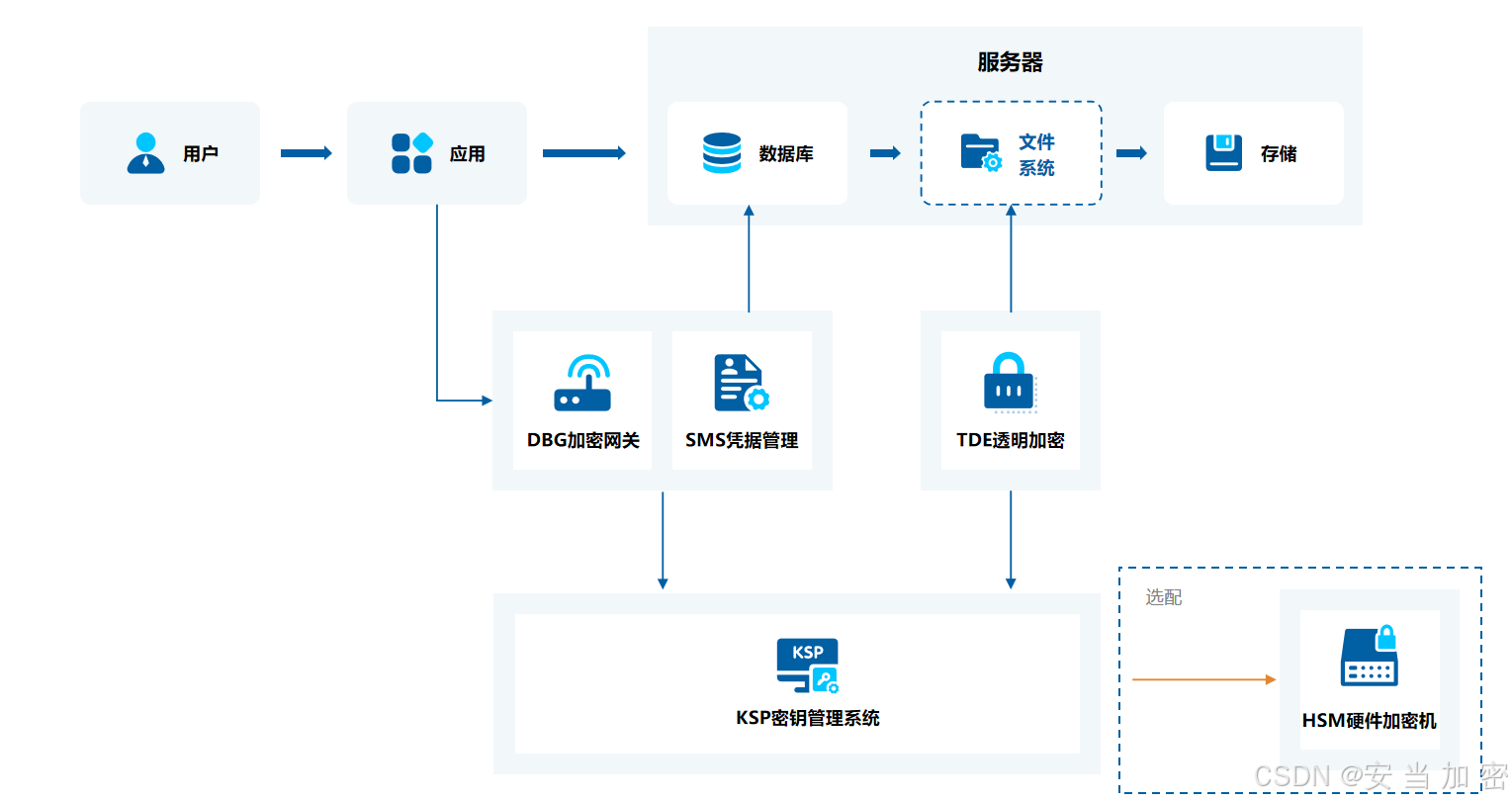

- 密钥统一管理:DBG与TDE共用安当KSP平台,避免多套系统

- 策略自动同步:字段加密规则与TDE密钥轮换策略联动生效

# KSP统一配置示例

key_policy:

dbg_key:

algorithm: SM4

rotation: 90days # 字段密钥周期

tde_key:

algorithm: SM4

rotation: 1year # 存储密钥周期

hsm: true # 硬件加密机保护

优势5:业务连续性保障

- 加密灰度发布:按表/字段分批次启用加密,业务无感知

四、 实战对比:单方案 vs DBG+TDE组合

五、 开发者最关心的三个问题解答

Q:组合案性能如何保障?

A:DBG内置SQL语法树缓存,TDE启用国产芯片硬件加速(鲲鹏920性能损耗仅2.3%)

Q:已有TDE环境如何集成DBG?

A:支持热插拔模式(步骤): ① 安装DBG网关 → ② KSP同步TDE密钥 → ③ 配置字段加密策略 → ④ 流量切换

Q:是否影响数据库原生功能?

A:零影响(已验证):

- MySQL主从复制

- PostgreSQL逻辑解码

- 人大金仓在线备份

结语:让数据安全从“单点防御”走向“全链免疫”

DBG+TDE核心价值:

- 技术层面:字段→存储→备份的三层加密闭环

- 商业层面:降低合规成本 + 规避天价罚单(GDPR最高4%营收罚款)

鲲鹏昇腾开发者社区是面向全社会开放的“联接全球计算开发者,聚合华为+生态”的社区,内容涵盖鲲鹏、昇腾资源,帮助开发者快速获取所需的知识、经验、软件、工具、算力,支撑开发者易学、好用、成功,成为核心开发者。

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)